题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

网络安全的主要目的是为了保证信息的()。

A、完整性、机密性、可用性

B、安全性、可用性、机密性

C、完整性、安全性、机密性

D、可用性、传播性、整体性

如搜索结果不匹配,请 联系老师 获取答案

如搜索结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A、完整性、机密性、可用性

B、安全性、可用性、机密性

C、完整性、安全性、机密性

D、可用性、传播性、整体性

如搜索结果不匹配,请 联系老师 获取答案

如搜索结果不匹配,请 联系老师 获取答案

更多“网络安全的主要目的是为了保证信息的()。”相关的问题

更多“网络安全的主要目的是为了保证信息的()。”相关的问题

第1题

A、数据加密技术是最基本的网络安全技术,被誉为信息安全的核心,最初主要用于保证数据在存储和传输过程中的保密性

B、它通过变换和置换等各种方法将被保护信息置换成密文,然后再进行信息的存储或传输

C、即使加密信息在存储或者传输过程中为非授权人员所获得,也可以保证这些信息不为其认知,从而达到保护信息的目的

D、该方法的保密性只取决于所采用的密码算法

第2题

[说明]

短消息是指简短的字符信息,在短消息通信系统里,则指由短消息实体发起,通过移动网络传输到指定目的地址的有限长度的文本信息,近几年,短消息服务得到广泛应用。基于web的短消息服务平台的系统结构如图3所示。Web客户端访问Web Server上的短消息服务平台;短消息收发接口通过CMMP协议于短消息网关通信,网关服务器通过SMMP协议于短消息中心通信,短消息中心通过移动网络收发短消息。网关服务器通常可以采用两种方法:

(1)采用SP(互联网上的业务提供这)直接与某一个SMSC连接,由SMSC直接通过信令网发送短消息给用户。

(2)采用短消息网关的方式。当采用第一种方式时,在SP的短消息业务量很大时,全部短消息都与sp直连的SMSC转发,造成该SMSC负荷极大,难以满足业务发展的需要。其次,GSM网的规范做法是由用户归属地的SMSC负责用户短消息的转发,若该SMSC与提供服务的SP没有连接,当用户采用手机点播申请短消息服务时,上行短消息将无法发送到该sp。

因此,随着短消息业务的发展,并且使用GSM网的规范做法,必须采用第二种方式即通过网关方式,才能将大量SP接入到各地的SMSC上,才能保证接入的一致性即安全性,为用户提供优质服务。在这种方式中,短消息网关作为专业化的信息分配及管理者实现SP与SMSC之间的交互。

图3

[问题1]目前,国内短消息服务平台按照接入方式主要可分为哪两种?

[问题2]请简要说出网关服务器与短消息服务过程。

[问题3]Web 服务器与用户计算机通过TCP/IP网络上进行通信,服务器端与短消息网关(ISMG)进行通信。请指出它们的通信协议。

[问题4]彩信"多媒体信息(MMS)"的别称,用户可以通过彩信功能想手机或电子信箱发送带有图片和声音的内容的短消息,文字容量可达15000字左右。请问发送MMS需要什么条件?

第3题

短消息是指简短的字符信息,在短消息通信系统里,则指由短消息实体发起,通过移动网络传输到指定目的地址的有限长度的文本信息,近几年,短消息服务得到广泛应用。基于web的短消息服务平台的系统结构如图3所示。Web客户端访问Web Server上的短消息服务平台;短消息收发接口通过CMMP协议于短消息网关通信,网关服务器通过SMMP协议于短消息中心通信,短消息中心通过移动网络收发短消息。网关服务器通常可以采用两种方法:

(1)采用SP(互联网上的业务提供这)直接与某一个SMSC连接,由SMSC直接通过信令网发送短消息给用户。

(2)采用短消息网关的方式。当采用第一种方式时,在SP的短消息业务量很大时,全部短消息都与sp直连的SMSC转发,造成该SMSC负荷极大,难以满足业务发展的需要。其次,GSM网的规范做法是由用户归属地的SMSc负责用户短消息的转发,若该SMSC与提供服务的SP没有连接,当用户采用手机点播申请短消息服务时,上行短消息将无法发送到该sp。

因此,随着短消息业务的发展,并且使用GSM网的规范做法,必须采用第二种方式即通过网关方式,才能将大量SP接入到各地的SMSC上,才能保证接入的一致性即安全性,为用户提供优质服务。在这种方式中,短消息网关作为专业化的信息分配及管理者实现SP与 SMSC之间的交互。

.jpg)

目前,国内短消息服务平台按照接入方式主要可分为哪两种?

第4题

【说明】

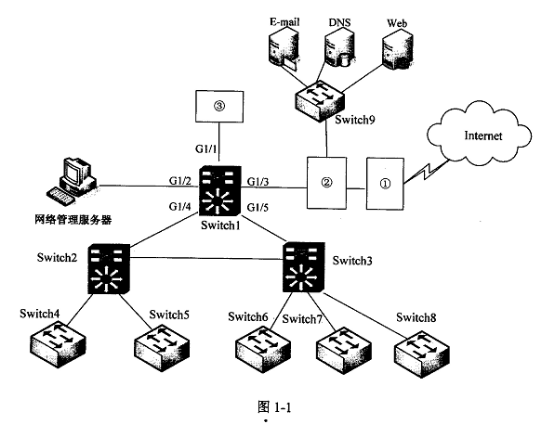

某企业的网络结构如图1-1所示。

【问题1】(6分)

1.圈1一l中的网络设备①应为 (1) ,网络设备②应为 (2) ,从网络安全

的角度出发.Switch9所组成的网络一般称为 (3) 区。

2.图l—l中③处的网络设备的作用是检测流经内网的信息,提供对网络系统的安全

保护。该设备提供主动防护,能预先对入侵活动和攻击性网络流量进行拦截,避免造成

损失,而不是简单地在恶意流量传送时或传送后才发出警报。网络设备③应为 (4) ,

其连接的Switchl的G1/l端口称为 (5) 端口,这种连接方式一般称为 (6) 。

【问题2】(5分)

1随着企业用户的增加,要求部署上网行为管理设备对用户的上网行为进行安全

分析、流量管理、网络访问控制等,以保证正常的上网需求。部署上网行为管理设备的

位置应该在图I-I中的 (7) 和 (8) 之间比较合理。

2.网卡的工作模式有直接、广播、多播和混杂四种模式,缺省的工作模式为(9)

和 (1O) ,即它只接收广播帧和发给自己的帧。网络管理机通常在用抓包工具时,

需要把网卡置于 (11) ,这时网卡将接受同一子网内所有站点所发送的数据包,这

样就可以达到对网络信息监视的目的。

【问题3】(5分)

针对图I-I中的网络结构,各台交换机需要运行 (12) 协议,以建立一个无环

路的树状网络结构。默认情况下,该协议的优先级值为 (13) 。在该协议中,根交

换机是根据 (14) 来选择的,值小的为根交换机;如果相同,再比较 (15)。

当图1-1中的Switchl-Switch3之间的某条链路出现故障时,为了使阻塞端口直接

进入转发状态,从而切换到备份链路上,需要在Switchl-Switch8上使用 (16)

功能。

【问题4】(4分)

根据层次化网络的设计原则,从图1-1中可以看出该企业网络采用了由 (17) 层

和 (18)层组成的两层架构,其中MAC地址过滤和1P地址绑定等功能是由 (19)

完成的,分组的高速转发是由 (20) 完成的。

第6题

A.对信息的来源进行判断,对伪造来源的信息予以鉴别

B.保证机密信息不被窃听,或窃听者不能了解信息的真实含义

C.保证数据的一致性,防止数据被非法用户篡改

D.保证合法用户对信息和资源的使用不会被不正当地拒绝

为了保护您的账号安全,请在“上学吧”公众号进行验证,点击“官网服务”-“账号验证”后输入验证码“”完成验证,验证成功后方可继续查看答案!

微信搜一搜

微信搜一搜

上学吧

上学吧

微信搜一搜

微信搜一搜

上学吧

上学吧