题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

一个综合性安全防范系统包含哪些子系统?

如搜索结果不匹配,请 联系老师 获取答案

如搜索结果不匹配,请 联系老师 获取答案

更多“一个综合性安全防范系统包含哪些子系统?”相关的问题

更多“一个综合性安全防范系统包含哪些子系统?”相关的问题

第2题

A.对安全日志的完整性进行测试,测试安全日志中是否记录包括用户登录名称、时间、地址、擞据操作行为以及退出时间等全部内容B.对安全日志的正确性进行测试,测试安全日志中记录的用户登录、数据操作等日志信息是否正确C.对日志信息的保密性进行测试,测试安全日志中的日志信息是否加密存储,加密强度是否充分D.对于大型应用软件系统,测试系统是否提供安全日志的统计分析能力

第4题

A.出入管理

B.安防系统的使用、维护和管理

C.施工现场的管理

D.犯罪分子的擒拿

E.配合政府开展社区管理

第5题

A.出入管理

B.安防系统的使用、维护和管理

C.施工现场的管理

D.犯罪分子的擒拿

E.配合政府开展社区管理

第6题

阅读下列说明,回答问题1至问题3,将解答填入答题纸的对应栏内。

【说明】

某企业为防止自身信息资源的非授权访问,建立了如图4-1所示的访问控制系统。

该系统提供的主要安全机制包括:

(1) 认证:管理企业的合法用户,验证用户所宣称身份的合法性,该系统中的认证机制集成了基于口令的认证机制和基于PKI的数字证书认证机制;

(2) 授权:赋予用户访问系统资源的权限,对企业资源的访问请求进行授权决策;

(3) 安全审计:对系统记录与活动进行独立审查,发现访问控制机制中的安全缺陷,提出安全改进建议。

【问题1】 (6分)

对该访问控制系统进行测试时,用户权限控制是其中的一个测试重点。对用户权限控制的测试应包含哪两个主要方面?每个方面具体的测试内容又有哪些?

【问题2】(3分)

测试过程中需对该访问控制系统进行模拟攻击试验,以验证其对企业资源非授权访问的防范能力。请给出三种针对该系统的可能攻击,并简要说明模拟攻击的基本原理。

【问题3】(3分)

对该系统安全审计功能设计的测试点应包括哪些?

第7题

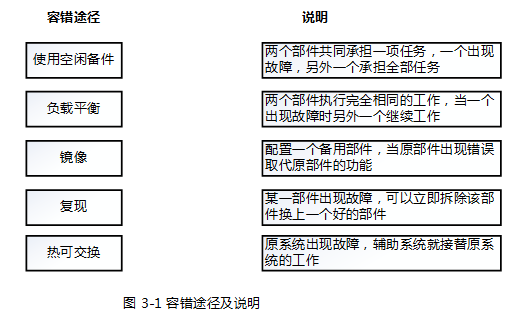

【问题1】(6分) 访问控制决定了谁访问系统、能访问系统的哪些资源和如何使用这些资源,目的是防止对信息系统资源的非授权访问和使用。“请按防御型和探测型将下列A~F种访问控制手段进行归类:防御型访词控制手段包括 ( ) ;探测型访问控制手段包括( ) 。 A.双供电系统。 B.闭路监控 C.职员雇佣手续 D.访问控制软件 E.日志审计 F.安全知识培训 【问题2】(4分) 保密就是保证敏感信息不被非授权人知道。加密是指通过将信息编码而使得侵入者不能够阅读或理解的方法,目的是保护数据相信息。国家明确规定严格禁止直接使用国外的密码算法和安全产品,其主要原因有二 ( ) 和( ) 两个方面。 各选答案: A.目前这些密码算法和安全产品都有破译手段 B.国外的算法和产品中可能存在“后门”,要防止其在关键时刻危害我国安全. C.进口国外的算法和产品不利于我国自主研发和技术创新 D.密钥不可以无限期使用,需要定期更换。购买国外的加密算法和产品,会产生高昂的费用。 【问题3】 任何信息系统都不可能避免天灾或者人祸,当事故发生时,要可以跟踪事故源、收集证据、恢复系统、保护数据。通常来说,高可用性的系统具有较强的容错能力,使得系统在排除了某些类型的保障后继续正常进行。 容错途径及说明如图3-1所示,请将正确的对应关系进行连线。

第8题

第40题:生物制药厂实验室的空调系统为( )。

A.工艺性空调系统

B.舒适性空调系统

C.实验性空调系统

D.生产性空调系统

第9题

第 40 题 生物制药厂实验室的空调系统为( )。

A.工艺性空调系统

B.舒适性空调系统

C.实验性空调系统

D.生产性空调系统

第10题

A.当系统事故发生的可能性一定时,事故发生的严重性增加1倍,系统的事故风险度就增加1倍

B.系统事故的风险度随事故发生的可能性的增加而增大

C.一般而言,事故风险由事故发生的可能性与事故的严重程度来衡量

D.系统事故的风险度随事故发生的可能性和严重性的增加而减小

E.事故的预防要有重点,对于小事故,可以不加防范

为了保护您的账号安全,请在“上学吧”公众号进行验证,点击“官网服务”-“账号验证”后输入验证码“”完成验证,验证成功后方可继续查看答案!

微信搜一搜

微信搜一搜

上学吧

上学吧

微信搜一搜

微信搜一搜

上学吧

上学吧