题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

网络系统可能存在的安全威胁主要来自哪些方面?

如搜索结果不匹配,请 联系老师 获取答案

如搜索结果不匹配,请 联系老师 获取答案

更多“网络系统可能存在的安全威胁主要来自哪些方面?”相关的问题

更多“网络系统可能存在的安全威胁主要来自哪些方面?”相关的问题

第4题

试讲题目

1.题目:信息安全问题

2.内容:

随着信息技术的广发应用及迅猛发展,人们的各种信息活动更多地通过以计算机及网络为主体的信息系统进行,信息安全越来越依赖于信息系统的安全。然而以计算机及网络为主体的信息系统有其本身的脆弱性,存在来自各方面的安全威胁,信息安全问题日益突出。

案例1:美国NASDAQ事故

1994年8月1日,由于一只松鼠通过位于康涅狄格网络主计算机附近一条电话线挖洞,造成电源紧急控制系统损坏,NASDAQ电子交易系统日均过超过3亿股的股票市场暂停营业近34分钟。

案例2:美国纽约银行EFT损失

1985年11月21日,由于计算机软件的错误,造成纽约银行与美联储电子结算系统收支试讲题目失衡,发生了超额支付,而这个问题一直到晚上才被发现,纽约银行当日账务出现230亿短款。

案例3:江苏扬州金融盗窃案

1998年9月,某兄弟两人通过在工行储蓄所安装遥控发射装置,侵入银行电脑系统,非法取去26万元。这是被我国法学界称为全国首例利用计算机网络盗窃银行巨款的案件。

案例4:一学生非法入侵169网络系统

一位高中学生出于好奇心理,在家中使用自己的电脑,利用电话拨号上了169网,使用某账号,又登录到169多媒体通讯网中的两台服务器,从两台服务器上非法下载用户密码口令文件,破译了部分用户口令,并进行了非法操作,删除了部分系统命令,造成主机硬盘中的用户数据丢失的严重后果。该生被所在地人民法院判处有期徒刑一年,缓刑两年。

案例5:病毒入侵导致战争失败

A国正在准备对B国实施空中打击,B国军方刚好从C国公司定购了一批新式打印机,准备与本国防空指挥系统安装在一起。A国情报部门很快截获了这一信息,认为这是一次难得的实施病毒攻击的机会,紧急制定了一个病毒攻击谢幕,令其特工人员神不知鬼不觉地更换了B国打印机内的数据处理芯片,以功能相同却带有病毒的芯片取而代之。致命战争开始当夜,B国防空指挥系统瘫痪,A国的偷袭一举成功。

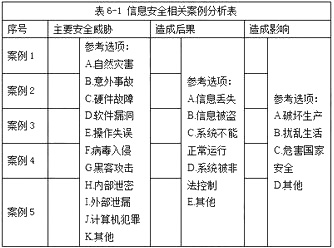

任务:阅读以上案例,分析信息安全的威胁来自哪些方面,会造成怎样的后果,并填写表6-1。

交流:

(1)结合上述案例或根据你的经验,小组讨论以计算机及网络为主体的信息系统可能存在哪些方面的安全威胁,会带来怎样的后果,如何预防。

(2)谈谈开发有完全自主产权的信息系统(包括硬件和软件)对维护国家信息安全有何意义。

3.基本要求:

(1)要有导入环节。

(2)要有合理的预设。

(3)要和学生完成课后交流。请在10分钟内完成试讲。

答辩题目

1.网络是什么?

2.网络发展经历了哪几个阶段,分别是什么?

第5题

A.绕过防火墙,私自和外部网络连接,可能造成系统安全漏洞

B.越权修改网络系统配置,可能造成网络工作不正常或故障

C.有意或无意地泄露网络用户或网络管理员口令是危险的

D.解决来自网络内部的不安全因素必须从技术方面入手

第6题

A.绕过防火墙,私自和外部网络连接,可能造成系统安全漏洞。

B.越权修改网络系统配置,可能造成网络工作不正常或故障。

C.有意或无意地泄露网络用户或网络管理员口令是危险的。

D.解决来自网络内部的不安全因素必须从技术方面入手。

第7题

A.绕过防火墙,私自和外部网络连接,可能造成系统安全漏洞。

B.越权修改网络系统配置,可能造成网络工作不正常或故障。

C.有意或无意地泄露网络用户或网络管理员口令是危险的。

D.解决来自网络内部的不安全因素必须从技术方面入手。

第8题

A.绕过防火墙,私自和外部网络连接,可能造成系统安全漏洞。

B.越权修改网络系统配置,可能造成网络工作不正常或故障。

C.有意或无意地泄露网络用户或网络管理员口令是危险的。

D.解决来自网络内部的不安全因素必须从技术方面入手。

第9题

为了保护您的账号安全,请在“上学吧”公众号进行验证,点击“官网服务”-“账号验证”后输入验证码“”完成验证,验证成功后方可继续查看答案!

微信搜一搜

微信搜一搜

上学吧

上学吧

微信搜一搜

微信搜一搜

上学吧

上学吧